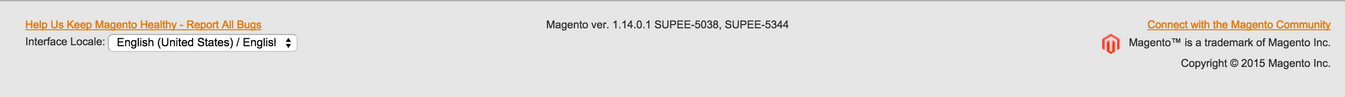

Die Security Patches SUPEE-5994, SUPEE-5344 und SUPEE-1533 (Shoplift). Schutz vor Magento-Sicherheitslücke.

Shoplift ist ein gefährlicher Magento-Bug. Er erlaubt einem Hacker vollständige Kontrolle über E-Commerce-Shop zu übernehmen. Der Thread ist durch Check Point entdeckt worden. Du kannst es leicht beseitigen mit Hilfe von Patch SUPEE-5344. Viele Magento-Stores sind ungeschützt, weil sie diesen Patch noch nicht verwenden. Unten zeigen wir, wie man das Problem löst.

UPD (15.05.15): SUPEE-5994

Table of contents

SUPEE-5994

Magento hat einen neuen Patch veröffentlicht – SUPEE-5994. Sein Ziel ist, eine Reihe von Sicherheitslücken zu schließen und Bugs zu vermeiden, die Sicherheit Deines E-Commerce-Store gefährden .

Alle Versionen von Magento CE sind betroffen, deswegen ist es wirklich notwendig, SUOEE-5994 Patch sofort zu installieren.

SUPEE-5994 soll nach SUPEE-5344 – Shoplift Patch installiert werden.

Klicke auf den Link, um SUPEE-5994 Security Patch herunterzuladen. Es ist für CE 1.4.1 – 1.9.1.1 verfügbar.

Wir empfehlen aber dringend, deine Arbeit mit dem Patch von Entwicklungsumgebung zu beginnen. Vor dem Einsatz diesen zum Produktionsstandort, vergesse nicht ein Backup zu machen.

___________________________________

Tausende von Stores sind nicht aktualisiert, denn ihre Besitzer sind noch gar nicht darüber informiert welche Gefahren aktuell lauern. Viele Stores haben Mangel an technischen Unterstützung oder ihr Hosting bietet keinen SSH Zugang. Natürlich gibt es viele Fragen. Da wir ein Teil von Magento-Community sind, versuchen wir immer für andere Bewohner des Magento-Ökosystems zu sorgen, deshalb teilen wir Informationen mit Ihnen. Wir hoffen auch, dass Sie diese mit anderen Magento-Mitgliedern teilen.

Zunächst, raten wir diesen Lunk zu benutzen – – das ist eine Source mit Hauptinfo über das Problem. Man kann hier auch Statistiken finden. Das Video unten demonstriert Magento Remote Code Execution (RCE) Vulnerability.

Benutze den Link unten, falls dein Magento-Store betroffen ist: .

Die gute Nachricht ist, dass Magento 1.9.1.1 schon alle Patches (aber noch nicht den neusten SUPEE-5994) enthält. Du kannst Shoplift beheben, wenn Du ihn auf neueste Version aktualisierst. Unten findest Du Guides und Anleitungen für den Update:

Hier gibt es auch einen vollen Guide über Patching anderer Versionen von Magento:

Oder Du kannst diesen benutzen:

Möchtest Du Patches ohne SSH anwenden und stattdessen Core Diffs benutzen? Klicke auf diesen Link

Ein anderer Guide, der auf heruntergeladenen Patch-Core-Dateien basiert

Hier gibt es eine sachgemäße Discussion über Magento Stack Exchange. Hier kannst Du alle Patching-Optionen finden.

Gehackte Magento Berichte / Wie man prüft, ob der Magento-Store gehackt wurde

Sieh die Links unten mit Magento Berichten über die Hacks. Hier kann man erfahren, wie man prüft, ob eigener Store gehackt wurde, und was mann tun soll, falls der Store nach Anwendung von Patches gehackt wurde.

Probleme und Fehlerbehebung nach Patching

Einige alte Versionen von Magento (vielleicht 1.7.x und 1.8.x) können Probleme bei Anwendung von Patches haben. Wir raten dringend, Backup aller von Patches betroffenen Dateien zu machen (Du kannst diese auf den Links unten finden).

Hunk # FAILED

Hunk # FAILED – in den meisten Fällen bedeutet es, dass Du eine falsche Version von Patch benutzt, die nicht für deine Version von Magento-Store geeignet ist. Oder einige nötige Server-Zeugs sind verloren. Checke die Links unten, um mehr Info zu bekommen.

Jedoch kann dieses Problem auch mit richtigem Patch auf Magento 1.8.x auftreten. Um das Problem zu lösen, solltest Du gepatchte Dateien manuell hochladen (verwende die Links oben). Und vergiss nicht Backups von betroffenen Dateien zu machen.

Fataler Fehler: Class Varien_Db_Adapter_Pdo_Mysql

Fataler Fehler: Class Varien_Db_Adapter_Pdo_Mysql enthält abstrakte Methoden und deshalb muss er angegeben werden – dieses Problem passiert häufig auf alten Magento-Versionen (1.7.x), sogar wenn Du einen richtigen Patch benutzt. In diesem Fall empfehlen wir lib/Varien/Db/Adapter/Pdo/Mysql.php mit einem Datei von Patch für eine neuere Version von Magento ersetzen, solche wie 1.8-1.9 (wir haben erfolgreich diesen Fehler für einige unsere Magento 1.7 Projekte behoben). Klicke auf den Link unten, um Datei herunterzuladen.

Man sollte sich auch mal ein offizielles Magento Forum ansehen, um mehr Info über Patch und Update zu erhalten. Zur Zeit gibt es dort viele sachgemäße Discussionen:

Mehr Info über Patch und auch Hinweise, wie man Hacking von Magento verhindern kann

Class ‘Mage_Install_Controller_Router_Install’ ist nicht gefunden

SUPEE-5994 Patch-Installation Fehler (Problem auf lieb/PEAR/)

Falls Du deleted /downloader hast, könntest Du einen spezifischen Magento Security Patch SUPEE-5994 (Magento CE 1.6 – 1.9 / EE 1.11 – 1.14) OHNE DOWNLOADER PATCHES benutzen.

Wie man die neueste Patch-Version angewandt zu Magento checkt.

Zuerst, braucht man FTP Zugang. Dann sollte man app/etc/ Verzeichnis checken. Man kann dort applied.patches.list Datei finden, die hinzugefügt ist, wenn Patch angewandt wurde. Das ist diff-Datei, so zeigt Patch, was geändert werden soll, wenn man ihn öffnet. Man sollte auch mal in einer gezielten Datei checken, ob sie geändert ist.

Alternativ kannst Du Philwinkle_AppliedPatches Magento Modul benutzen. Dieses Tool bietet die Möglichkeit alle angewandte Patches von Magento Admin zu checken. Philwinkle_AppliedPatches benutzt die oben genannte applied.patches.list. Eine Datei, um eine Liste von angewandten Patches zu erstellen. Das Modul funktioniert nicht, wenn Du die oben genannte Datei nicht speicherst oder für Source-Kontrolle einsetzt. Falls die Datei von Web-Server-Benutzer nicht lesbar ist, funktioniert Philwinkle_AppliedPatches auch nicht.

Wie man Magento durch Composer mit allen Security-Patches installiert:

Wenn Du irgendwelche Problemen oder Fehler bei der Anwendung von Magento Core-Patches hattest, oder Du mit diesem Thema verbundene Fragen hast, lass es uns bitte in den Kommentaren wissen – wir versuchen zu helfen!